Assalamualaikum Wr.Wb

Oke karena sebelumnya sudah bahas tentang

Ngulik access list ..untuk itu,kali ini kita akan bahas lab nya.Untuk kali ini kita akan lab kan yang standard access list terlebih dahulu dan dilanjut dengan extended access list nya...

Sebelum kita masuk pada konfigurasi nya,sedikit saya jelaskan tentang beberapa perintah yang ada pada access list,termasuk perintah acl standard nya.

Access-list {nomor} {action} {source trafic}

{nomor}disini sebagai parameter access list nya,karena yang kita gunakan standard access list maka untuk paramater nomor nya dimulai dari 1-99..

{action}didalam access list sendiri ada 3 pilihann action ; deny,permit & remark. "Deny"(untuk memblock paket),"permit"(untuk mengizinkan paket) biasanya dua action ini yang sering digunakan pada access list. Kemudian action "remark"(untuk menambahkan komen pada entri acess list).

{source trafic}di source traffik juga ada beberapa pilihan ;

A.B.C.D ==> ip address unicast yang ada pada host,network address,atau range ip address (kumpulan dari beberapa ip address host).

Any ==> any disini berarti seluruh source host,seluruh host pada jaringan.jadi ketika kita menggunakan opsi ini maka ,jaringan yang ada diluar tidak bisa mengakses pada jaringan kita

Host ==>host disini berarti yang difilter nya itu sebuah host(single host),berarti hanya ada 1 ip saja yang akan di filter.

Oke sekarang kita langsung masuk pada lab nya saja..

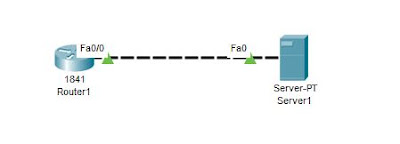

topologi.

selanjutnya setting ip address pada setiap perangkat sesuai topologi.

R1(config)#int s2/0

R1(config-if)#no sh

R1(config-if)#ip add 12.12.12.1 255.255.255.0

R1(config-if)#int fa0/0

R1(config-if)#ip address 10.10.10.1 255.255.255.0

R1(config-if)#no sh

R2(config)#int s2/0

R2(config-if)#no sh

R2(config-if)#ip add 12.12.12.2 255.255.255.0

R2(config-if)#no sh

R2(config-if)#int fa0/0

R2(config-if)#no sh Router(config-if)#ip add 25.25.25.1 255.255.255.0

R2(config-if)#no sh

R2(config)#int fa1/0

R2(config-if)#ip add 20.20.20.1 255.255.255.0

R2(config-if)#no sh

selanjutnya kita setting routing pada R1&R2 untuk routing nya bebas mau menggunakan static route ataupun yang lain nya,kebetulan kali ini saya routing nya menggunakan routing eigrp ,routing disini juga merupakan salah satu syarat agar terbentuk nya acl.

R1(config)#router eigrp 1

R1(config-router)#net 12.12.12.0

R1(config-router)#net 10.10.10.0

R1(config-router)#no au

R2(config)#router eigrp 1

R2(config-router)#net 12.12.12.0

R2(config-router)#net 20.20.20.0

R2(config-router)#net 25.25.25.0

R2(config-router)#no auto-summary

setelah itu lakukan ping dari pc ke server,pastikan konek.

ping dari pc1 to server.

ping dari pc2 to server.

ping dari pc3 to server.

ping dari pc4 to server.

oke karena sudah reply selanjutnya kita buat access list nya.sesuai pada topologi network yang akan kita setting ke standard access-list yaitu 10.10.10.0/24,yang impact nya itu network tersebut tidak akan bisa akses ke server,dan selain ip 10.10.10.0/24 itu bisa akses ke server. Untuk setting acl pada standard acess list ini di setting pada router yang dekat dengan destination,karena R2 yang dekat dengan destination/tujuan nya maka saya sett acl nya pada R2.

R2(config)#access-list 1 deny 10.10.10.0 0.0.0.255

R2(config)#access-list 1 permit any

R2(config)#int fa0/0

R2(config-if)#ip access-group 1 out

Sekarang kita cek apakah sudah sesuai atau blom.seharusnya sudah sesuai dengan rule yang kita buat.

ping pc1 to server setelah sett acl.

ping pc3 to server setelah sett acl.

Oke hasilnya sudah sesuia ya,client dari network 10.10.10..0/24 tidak akan bisa akses ke server karena acl tadi,dan selain network 10.10.10.0/24 masih bisa akses ke server.selain itu kita bisa cek daftar access list nya..berikut syntax nya.

R2#show access-lists

Standard IP access list 1

10 deny 10.10.10.0 0.0.0.255 (10 match(es))

20 permit any (11 match(es))

Nah untuk membaca daftar acl nya seperti berikut"ip yang berasal dari network 10.10.10.0/24 itu di deny/ditolak,dan selain ip tersebut itu akan di ijinkan/permit".

oke untuk artikel kali ini sampai disini dulu next artikel kita akan lab kan yang extended acl nya.terimakasih semoga bermanfaat

wassalamualaikum Wr.Wb